Varios días después de que el Puerto de Seattle anunciara un «posible» ciberataque en sus sistemas, el Aeropuerto de Seattle-Tacoma sigue mayormente fuera de línea, causando caos entre los viajeros y sirviendo como una advertencia clara sobre no subestimar la ciberseguridad. Pregúntame cómo lo sé.

El corte causado por el reciente hackeo no ha provocado, afortunadamente, que los aviones caigan del cielo o que el Control de Tráfico Aéreo programe dos aviones para una misma pista. Esos recursos, operados por el gobierno, están mucho más protegidos.

En lugar de una catástrofe, lo que tenemos ahora —y para el futuro previsible, ya que las autoridades no han ofrecido un plazo para la restauración— es una lección sobre por qué tenemos reglas sobre dónde ponemos nuestros huevos.

En mi caso, me enteré el domingo cuando —y dudo siquiera mencionarlo, porque parece que nadie conoce este servicio milagroso— intenté reservar mi lugar en la fila de seguridad a través de SEA Spot Saver. El servicio estaba fuera de servicio y arrojaba el tipo de error que no tienes que ser un sysadmin para saber que significa problemas más profundos.

Si hubiera sido un buen reportero y hubiera leído mi propia publicación durante el fin de semana, habría sabido que esto era resultado, entre otras cosas, de que toda la configuración de DNS orientada al usuario de la arquitectura web del Puerto estaba totalmente fallida. (El sitio Spot Saver sigue fuera de línea, pero la función ha sido resucitada por Clear por ahora.)

Por suerte no estaba facturando equipaje y la seguridad era ligera, posiblemente debido a un camión volteado que bloqueaba el tráfico hacia el sur en la I-5.

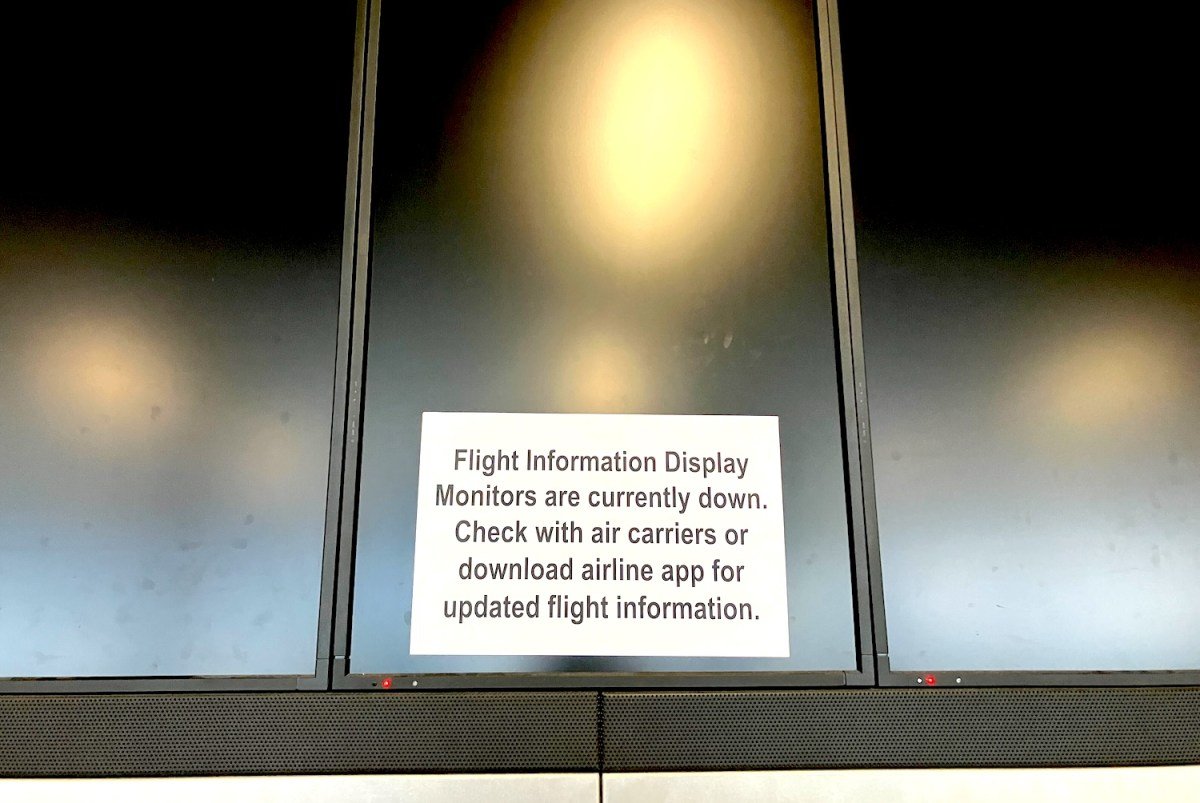

En el aeropuerto, las pantallas grandes bajo las que uno normalmente se detiene para buscar su vuelo estaban ominosamente oscuras. Pero considerando la interminable construcción en Sea-Tac, atribuí esto a trabajos eléctricos.

Solo en las puertas «S» se hizo evidente la magnitud del problema. Cada pantalla en el área estaba apagada; los televisores sobre las áreas de espera, los paneles de visualización múltiple que dirigían a los viajeros a las puertas, los monitores de los agentes de puerta y los propios paneles informativos de las puertas.

Aunque mi pase de abordar me había dirigido a una puerta, no había manera de estar seguro de que era la correcta, así que pregunté a los agentes allí. Lo confirmaron y pregunté sobre el hackeo.

«Definitivamente es un poco… un espectáculo», coincidieron los agentes de la aerolínea, eludiendo educadamente la misma parte de la palabra que yo. Todos los sistemas del aeropuerto compartidos por múltiples aerolíneas estaban caídos. Me dijeron que la manipulación de equipaje era la que se estaba llevando la peor parte. ¡Los agentes (¡que no se entere nadie!) ignoraban sus propias reglas de tamaño de equipaje y no se molestaban en recoger «voluntarios» para que verifiquen el equipaje y aceleren el embarque. Las comunicaciones entre aerolíneas eran laboriosas.

Me dijeron que el escritorio de la puerta estaba mayormente fuera de servicio, ya que es un sistema compartido entre Alaska, Delta y cualquier otra aerolínea que vaya a las puertas «S». La puerta no podía mostrar el número del vuelo, los grupos de embarque o retrasos —medio hora para mi vuelo— excepto a través del sistema de megafonía —que era extremadamente competitivo debido a la necesidad de repetir constantemente los números de puerta actuales. Cerca, una puerta tenía carteles de papel anunciando el vuelo que había partido por última vez, aunque eso claramente había sido horas antes. (El portavoz del aeropuerto Sea-Tac, Perry Cooper, me dijo en un correo electrónico que mi experiencia «no era típica del resto del aeropuerto.»)

La solución, según los agentes de la puerta y los carteles de papel pegados a las pantallas en blanco por igual, era usar la aplicación. Pero es precisamente por problemas como los de esta semana que nadie puede confiar de verdad en «la aplicación», porque «la aplicación» tiene la misma probabilidad de ser atacada como el resto del Puerto.

Lo extraordinario fue que un hacker malicioso sospechoso logró dejar fuera de servicio tantos sistemas de una vez. No deberíamos esperar que la dirección de equipaje, la orientación de puertas y el manejo de seguridad no puedan estar completamente aislados y separados. Esto es un aeropuerto, no una planta de energía nuclear.

Sin embargo, al mismo tiempo parece incorrecto que la resiliencia del sistema sea tan deficiente. Claro, la intranet del aeropuerto puede fallar — ¡pero ¿el sitio web público completo?! ¿El enrutamiento de equipaje y las actualizaciones de puertas también? ¿Todo en la misma red? Hemos entendido la necesidad de dividir sistemas críticos desde hace siglos, y lo hemos incorporado a nuestra infraestructura de energía y red para que cuando una persona use dos secadores de cabello al mismo tiempo, no se corte toda la vecindad.

No me quejo porque me haya causado inconvenientes. Honestamente, este viaje al aeropuerto no fue ni mejor ni peor para mí personalmente que cualquier otro. Pero vi a innumerables personas afectadas debido a una infraestructura de TI gubernamental mal protegida, probablemente subestablecida.

Cuando los federales hablan de renovar la infraestructura crítica, esto es de lo que están hablando. Sí, también es la computadora de los años ’80 que funciona con COBOL que controla los semáforos, las presas o silos de misiles. Pero son eventos como este —no tanto la reciente debacle de apagón de CrowdStrike, de hecho— los que realmente muestran el punto débil y vulnerable de los sistemas locales y nacionales. La infraestructura crítica, como los aeropuertos, tiene una superficie de ataque alarmantemente grande con relativamente pocos recursos dedicados a su mantenimiento.

No es que un aeropuerto no sea un objetivo tan valioso como, digamos, una institución financiera o un corredor de datos, pero eso está cambiando. El ransomware, por ejemplo, ha demostrado ser altamente rentable y fácil de automatizar, y la IA (ya sabías que tenía que figurar en alguna parte) le está dando un impulso al robo de credenciales a través de operaciones de spear-phishing. Todo esto para decir que la tendencia de objetivos inusuales —escuelas, bibliotecas y hospitales— estar sujetos a rescate solo se intensificará —pero estos ataques se pueden prevenir, al igual que en la industria privada donde los han estado esperando desde hace décadas.

Cualquiera que viaje a través de Sea-Tac definitivamente debería presupuestar un poco más de tiempo para pasar por el aeropuerto e instalar las aplicaciones relevantes. Las autoridades estatales y locales están haciendo todo lo posible para mantener informada a todos sobre esta página de crisis.